本件に関する詳細は下記をご覧ください。

この脆弱性を突いた攻撃から「メイン端末」を守る方法は各所で紹介されています。

今回は「サブ端末」を守る方法を紹介します。

違いは後で書きます。

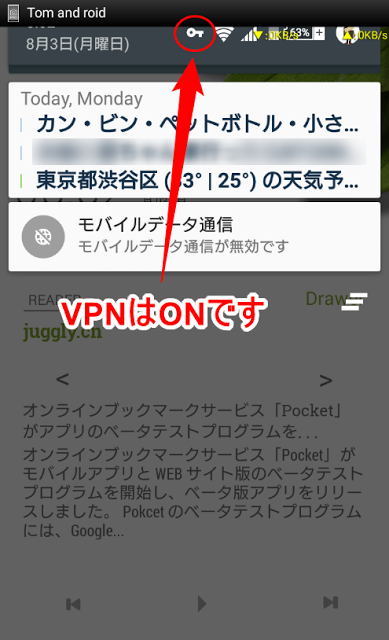

STEP1:SMSアプリを切り替える

「メイン端末」の対策と同じように、「サブ端末」でもSMS送受信用アプリを「ハングアウト」に切換えます。

この手順は必須ではありませんがまぁシンプルに考えたいならやっといていいと思います。

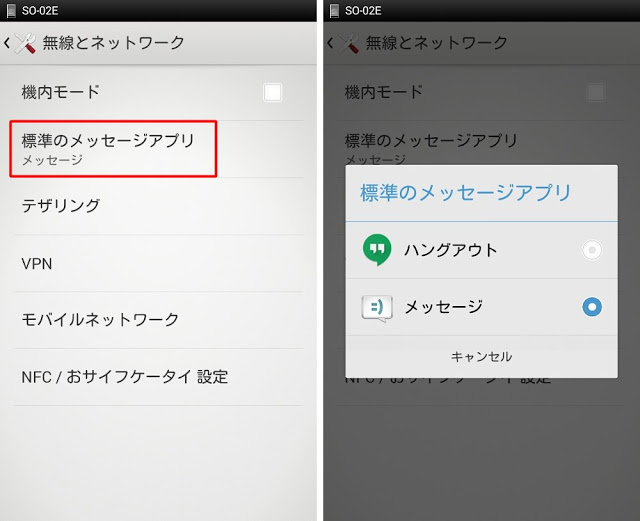

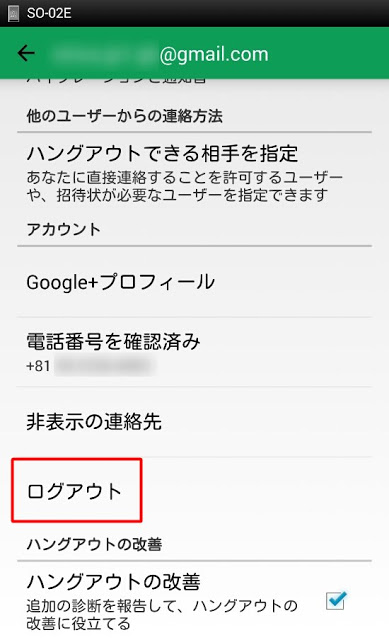

STEP2:ハングアウトからログアウトする

左サイドメニューから「設定」を選び、紐付いているアカウントを選びます。

下の方にある「ログアウト」をタップして完了です。

これを繰り返して「サブ端末」のハングアウトに紐付いている全てのGoogleアカウントからログアウトします。

メインとサブの違い

この方法で守れるのは次の条件を満たしている端末です。

- SIMカードが入っていない、もしくはデータ通信専用SIMが入っている

これを「サブ端末」の根拠としました。

ハングアウトを使う場合、「ハングアウトメッセージ」という種類のメッセージを送れます。これの特徴は宛先に電話番号ではなくメールアドレスを指定できることです。

このため、Gmailアドレスが紐付いている端末がネットに繋がっていれば、SIM情報に関係なく受信することができます。

そこで「サブ端末」のハングアウトからログアウトすることで、「メイン端末」以外には届かないようにしちゃおうということです。

それ以外のもの、SMS/MMSは宛先を電話番号とするため、電話番号が紐付いていない端末ではそもそも受信できません。

※このためデータ通信SIMであってもMMSを受信できる場合は「自動受信」を停止する必要があります。

Tomの理解が正しいならハングアウトメッセージはMMSではないはずなので危険はないはずですが、一応対策しときたいという場合はお試しください。

なおハングアウトのメッセージ機能に関する詳細は下記で見られます。

機種変更などで使わなくなったものの、音楽・ムービー・電子書籍などのメディアプレイヤーやサブブラウザなどの用途で電源を入れている端末をお持ちの場合は一度確認してみてください。

そんな感じ。